„Diese Sicht der Welt gründet implizit auf der Annahme dass es zwei Arten von Menschen auf der Welt gibt, gute und böse Menschen. Böse Menschen sind solche welche terroristische Attacken planen oder in Gewaltkriminalität verstrickt sind und deshalb Gründe haben zu verbergen, was sie tun […] Im Gegensatz dazu haben die guten Menschen […] nichts zu verbergen und keinen Grund die Überwachung der Regierung zu fürchten.“

Gerne komme ich der Aufforderung eines Besuchers meiner Seite nach, das Thema Kryptographie und Datenschutz über einen Blogbeitrag von mir weiter zu verbreiten. [1]Das Zitat stammt von Glenn Greenwald, dessen TED Talk ich als Nachtrag eingebunden habe, in einer Übersetzung von mir. Ich habe das Originalzitat beim Nachtrag eingefügt. Es kommt gleich am Anfang … Continue reading Er selbst hat dazu die Initiative „Crypto für alle“ ins Leben gerufen und will hierzu nichtkommerzielle Schulungen anbieten, vor allem jedoch seine Erfahrungen aktiv an andere weitergeben, damit die Idee im Netz weiter transportiert wird. An dieser Stelle bietet er ein paar grundsätzliche Informationen zu sicheren E-Mails an. Und hier macht er viele phantasievolle Vorschläge, wie das Thema massentauglich werden könnte. Ich schreibe deshalb gerne einen eigenen Blogbeitrag dazu, weil das Thema sichere Mails und vor allem deren Verschlüsselung, und schließlich das Netz des Vertrauens (web of trust), für mich immer noch eine große Herausforderung darstellen. Und weil es sicher noch eine Weile dauern wird, mit meinen Freunden, Bekannten oder auch sonstigen Kontakten echte verschlüsselte Mails auszutauschen. Bisher bin ich eigentlich nur soweit gekommen, bei spezifischen Mailadressen, in sehr guter Zusammenarbeit von OpenPGP mit Thunderbird, der damit als Mailprogramm gut umgehen kann, öffentliche und private Schlüssel zu erstellen. [2]Genauer habe ich die Schlüssel zunächst mit GPG4Win (Kleopatra) erstellt. Ich finde jedoch, dass Thunderbird bessere bzw. übersichtlichere Möglichkeiten anbietet, mit OpenPGP zu arbeiten, als … Continue reading Schrittweise arbeite ich mich dadurch in die Tiefen eines sichereren und vor allem verschlüsselten E-Mail Verkehr, im Sinne eines echten Schutzes wichtiger Daten, vor. [3]Gerne nehme ich den Hinweis von Herrn Laging auf, dass auch eine komplette Verschlüsselung nicht der richtige Umgang mit Mails ist, wie er hier schreibt. „Das Sicherheitsproblem entsteht … Continue reading

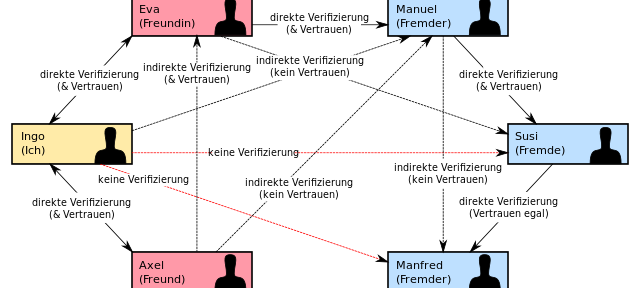

Bild (= Beitragsbild als Ausschnitt): Hauke Laging – Web of Trust 2.svg. Verwendung unter den Bedingungen der Creative Commons (BY-SA) – Namensnennung und Verwendung unter gleichen Bedingungen.

Inhalt

Mit dem Schutz der eigenen Daten fängt es an

Der Schutz meiner privaten Daten ist mir eigentlich schon lange ein Anliegen. Nicht umsonst habe ich deshalb meine privaten Daten immer schon über eine eigene Partition verwaltet. Und bereits vor einigen Jahren einen TrueCrypt Container dazu angelegt, in dem sie sicher verwahrt liegen – was auch für das Backup auf der NAS gilt. [4]Auch wenn die Weiterentwicklung von TrueCrypt eingestellt worden ist, gehe ich davon aus, dass das Programm für meine Daten die entsprechende Sicherheit bietet. Ich bin gespannt, wie es … Continue reading Es war Anfangs einigermaßen ungewohnt, bei jedem Systemneustart das etwas aufwändigere Passwort einzugeben. Aber mittlerweile habe ich mich so daran gewöhnt, dass es mir sofort auffällt, wenn Rechner Daten „ungeschützt“ verwalten. Ebenfalls habe ich von Anfang an für jeden Account ein eigenes und nicht allzu leichtes Passwort generiert. Was mittlerweile zu einem 4-seitigen Word Dokument geführt hat, in dem die einzelnen Passworter hinterlegt sind. Weil ich mir tatsächlich nicht alle merken kann und viele davon auch nicht über die Passwortverwaltung von Thunderbird handhabe. Dieses Dokument ist – selbstredend – noch einmal gesondert gesichert. Und schließlich haben meine verschiedenen Identitäten bzw. Profile im Internet nie alle Informationen über mich. [5]In der Gesamtschau, also wenn alle Daten der unterschiedlichen Profile und Seiten zusammengelegt werden, dürfte ich dennoch ziemlich „gläsern“ sein. Und für Dropbox und Co. habe ich mir Boxcryptor zur Verschlüsselung wichtiger Daten geleistet. Ja – und dann kommt die einfache Mail ins Spiel, bei der munter Daten und Informationen offen durchs Netz geschickt werden. Auch von mir und meinen Freunden und Bekannten. [6]Manchmal hat auch die Diskussion um den Datenschutz in diesem Kreis einigermaßen absurde Züge an sich. Vor allem dann, wenn man sich über Google und Co. aufregt und partout keinen Zugang dazu … Continue reading

Wer verschlüsselt nun was?

Irgendwie stellt sich mir die Verschlüsselung von Mails als Henne-Ei-Problem dar: Solange ich selbst keine Mails verschlüssele kann ich auch niemanden von meinen Bekannten dazu animieren. Wobei es technisch genau umgekehrt ist: Solange die anderen es nicht nutzen, kann ich meine Mails an sie nicht verschlüsseln. Gerade weil (fast) niemand von meinen Bekannten einen öffentlichen Schlüssel hat, verschlüssele ich meine Mails also nicht. Nun ist es sicher so, dass viele der Informationen meiner Mails zwar nicht unbedingt trivial sind, aber andererseits auch nicht so wichtig, dass sie unbedingt verschlüsselt werden müssten. Aber darum geht es eigentlich auch nicht. Es geht mir persönlich um den Grundsatz, inwiefern es zum Normalzustand wird, wichtige Mails oder Mails mit bedeutenden Inhalten zu verschlüsseln und damit auf einer Ebene zu kommunzieren, die ähnlich sicher ist wie der normale Postversand. [7]Oder vielleicht noch sicherer, weil tatsächlich niemand die verschlüsselten Mails lesen kann, so lange er den privaten Schlüssel nicht hat? Who knows. Immerhin: Seit etwa einem Jahr habe ich mir eigene Schlüssel erstellt und verwende einen davon regelmäßig für mein „privates“ Mailkonto. Hierzu weise ich in der Signatur auch auf meine Webseite und die dort hinterlegten öffentlichen Schlüssel hin. Letzte Woche habe ich die Schlüssel auch auf die Schlüsselserver geladen, nämlich über die Seite des MIT. Hier kann man sie, wie auf allen OpenPGP-Servern auch problemlos abrufen bzw. überprüfen. Das habe ich trotz der Bedenken, die sicher auch zu Recht gegenüber dem Grundkonzept des Web of Trust bestehen, gemacht. [8]Ich könnte mir also auch den anderen Weg über Zertifizierungsstellen wie bei S/MIME vorstellen. Allerdings gibt es auch hier genügend Beispiele, wie es schief gehen kann. Das zeigen … Continue reading Doch das eigentliche Ziel von ist ein anderes: Die Mails sollten künftig als „Normalzustand“ verschlüsselt werden. Was eben diese Schlüssel voraussetzt.

Technisch gesehen ist es gar nicht so schwer

Wieder zurück zur technischen Seite: Die Erstellung meiner Schlüssel [9]Wahrscheinlich hätte ein Schlüssel mit verschiedenen Identitäten genügt). lief sehr einfach und mit Thunderbird ist der Versand einer Signatur in den Mails fast schon ein Kinderspiel. Eine Anleitung dazu gibt es hier, aber hier gilt: Probieren geht über Studieren. Allerdings ist auch hier Vorsicht geboten: Den Preis für Fehler zahlt man selber! Auch das Eingeben des Passwortes vor jedem Versand ist mir mittlerweile für meine private Mailadresse zur Gewohnheit geworden. Nun hat jeder Empfänger dieser Mails eine von mir signierte und authorisierte. Das wars dann aber auch schon. Viele registrieren das Signieren noch nicht einmal. Jedenfalls hatte ich bisher noch keine einzige Nachfrage, was denn das für ein Anhang sei, der da immer dabei ist. Und ich gehe nicht davon aus, dass alle meine Bekannten bereits über ein Wissen diesbezüglich verfügen. Technisch schwieriger zu beantworten ist für mich im Moment die Frage, wie ich selbst anderen Schlüsselinhabern ganz konkret mein Vertrauen aussprechen kann und in welchem Umfang ich das machen soll. Und wie ich schließlich andere dafür gewinnen könnte, dass sie das auch mit meinen Schlüsseln machen, d.h. mir ihr Vertrauen aussprechen. Nun würde ich gerne mal ganz praktisch eine Mail verschlüsselt verschicken. Und zwar so, dass sowohl der Empfänger sie lesen kann, als auch ich eine bekomme, die ich öffnen kann. Und das dann zu einem regelmäßigen Procedere ausbauen. Das ist die letzte große Herausforderung für mich bezüglich sicherer Mails im Netz. Mir wäre dieser Weg auch lieber, als ein reines Vertrauen in die Schlüssel und die darüber erstellten Signaturen, die über das Web of Trust ausgetauscht werden. Doch bis das Verschlüsseln zur Gewohnheit der meisten Mailversender wird, ist es noch ein weiter Weg. Aber der einzig mögliche für mehr und wirklichen Datenschutz im Mailverkehr. Was wiederum zeigt, dass man auch hier nur Fortschritte erzielt, wenn man selbst aktiv dazu beiträgt. Und darüber schreibt oder redet.

Nachtrag am 28. Juli 2014

Kaum spricht man davon, funktioniert mit dem Update auf Thunderbird 31 nichts mehr so wie vorher. Neben dem neuen Design hatte das AddOn EnigMail 1.6 beschlossen, zwei meiner alten Schlüssel nicht mehr zu mögen und jedesmal mit einer Fehlermeldung die „Unterschrift verweigert“. Oder eben nicht unterschrieben zu versenden. Erst das manuelle Update auf die Version 1.7 hat wieder alles wie gewohnt ermöglicht. Leider musste ich das erst in einem längeren Prozess ausprobieren und herausfinden. Na ja – es hätte schlimmer kommen können.

Nachtrag 2 am 28. Oktober 2014

Ich habe die (englischen) TED Talks für mich entdeckt. Deshalb dieser Nachtrag – und das Eingangszitat – mit dem Talk von Glenn Greenwald. [10]Hier geht es zum englischen Transkript.

[ted id=2106]

„This worldview is implicitly grounded in the proposition that there are two kinds of people in the world, good people and bad people. Bad people are those who plot terrorist attacks or who engage in violent criminality and therefore have reasons to want to hide what they’re doing, have reasons to care about their privacy. But by contrast, good people are people who go to work, come home, raise their children, watch television. They use the Internet not to plot bombing attacks but to read the news or exchange recipes or to plan their kids‘ Little League games, and those people are doing nothing wrong and therefore have nothing to hide and no reason to fear the government monitoring them“ (Glenn Greenwald in the TED Talk almost at the beginning).

Anmerkungen

| ↑1 | Das Zitat stammt von Glenn Greenwald, dessen TED Talk ich als Nachtrag eingebunden habe, in einer Übersetzung von mir. Ich habe das Originalzitat beim Nachtrag eingefügt. Es kommt gleich am Anfang vor, bei ca. Minute 01:30. |

|---|---|

| ↑2 | Genauer habe ich die Schlüssel zunächst mit GPG4Win (Kleopatra) erstellt. Ich finde jedoch, dass Thunderbird bessere bzw. übersichtlichere Möglichkeiten anbietet, mit OpenPGP zu arbeiten, als beispielsweise Kleopatra. Allerdings setzt Thunderbird die Installation von GPG4win und von EnigMail voraus – wenn man mit Windows arbeitet. Siehe hierzu das Manual. |

| ↑3 | Gerne nehme ich den Hinweis von Herrn Laging auf, dass auch eine komplette Verschlüsselung nicht der richtige Umgang mit Mails ist, wie er hier schreibt. „Das Sicherheitsproblem entsteht dadurch, dass man vor dem Entschlüsseln nicht weiß, ob etwas wichtig oder dringend ist.“ |

| ↑4 | Auch wenn die Weiterentwicklung von TrueCrypt eingestellt worden ist, gehe ich davon aus, dass das Programm für meine Daten die entsprechende Sicherheit bietet. Ich bin gespannt, wie es weiterentwickelt wird und werde dazu ggf. einen eigenen Beitrag erstellen. |

| ↑5 | In der Gesamtschau, also wenn alle Daten der unterschiedlichen Profile und Seiten zusammengelegt werden, dürfte ich dennoch ziemlich „gläsern“ sein. |

| ↑6 | Manchmal hat auch die Diskussion um den Datenschutz in diesem Kreis einigermaßen absurde Züge an sich. Vor allem dann, wenn man sich über Google und Co. aufregt und partout keinen Zugang dazu will, während man andererseits die meisten privaten Informationen bedenkenlos den Mails anvertraut, jedenfalls unverschlüsselt durchs Netz schickt. |

| ↑7 | Oder vielleicht noch sicherer, weil tatsächlich niemand die verschlüsselten Mails lesen kann, so lange er den privaten Schlüssel nicht hat? Who knows. |

| ↑8 | Ich könnte mir also auch den anderen Weg über Zertifizierungsstellen wie bei S/MIME vorstellen. Allerdings gibt es auch hier genügend Beispiele, wie es schief gehen kann. Das zeigen beispielsweise die Pannen bei der SSL-Zertifizierung, in der Firmen ganz munter und locker Zertifikate erteilen bzw. Schlüssel einfach öffentlich verfügbar sind. |

| ↑9 | Wahrscheinlich hätte ein Schlüssel mit verschiedenen Identitäten genügt). |

| ↑10 | Hier geht es zum englischen Transkript. |